Linux für Ethical Hacking und Penetration Testing – die besten Hacking-Distros im Vergleich

Überblick sowie Vor- und Nachteile unterschiedlicher Distros

Wahrscheinlich hat sich nahezu jeder angehende Hacker schon einmal die Frage gestellt, welches das beste Betriebssystem zum Hacken ist. Und wie immer, bei dieser Art von Fragen, gibt es leider nur eine allgemeingültige Antwort: Es kommt darauf an… Es gibt diverse spezialisierte Betriebssysteme auf Linux-Basis, die sich für diese Aufgabe anbieten. Dieser Artikel stellt die wichtigsten vor und hilft bei der Entscheidung für einen Favoriten.

Grundsätzlich gilt, dass es eine Frage des persönlichen Geschmacks ist, welche Plattform ein Hacker bzw. Penetration Tester für seine Hacking-Aktivitäten nutzt. Dennoch gibt es Unterschiede, die bei der Entscheidungsfindung eine Rolle spielen können. Auch wenn vieles für eine der spezialisierten Linux-Distributionen spricht, ist dies durchaus nicht die einzige Option.

Alternativen zu Linux-Plattformen

Viele Hacker sind mit Windows aufgewachsen. Was liegt also näher, als ein System zu nutzen, in das sich der Hacker bereits gut eingearbeitet hat? Ein weiteres Argument für die Relevanz von Windows als Hacking-System ist die große Verbreitung, sodass ein solches System fast überall verfügbar ist. Zudem gibt es eine riesige Anzahl an Hacking-Tools, die exklusiv für Windows geschrieben wurden, auch wenn es heutzutage für die meisten Tools entsprechende Linux-Alternativen gibt – allerdings oftmals nicht mit grafischer Oberfläche und daher weniger benutzerfreundlich. Windows sollte zumindest als Zusatzplattform genutzt werden für die Fälle, bei denen Windows basierende Hacking-Tools zu besseren Ergebnissen führen als die Linux-Pendants (sofern diese existieren).

Andere Hacker wiederum nutzen Apples macOS als Hauptplattform. Apple-Computer sind zum Beispiel in der Kreativ – und Designszene weit verbreitet, werden aber auch von Entwicklern gerne verwendet. Beides sind Branchen, die einige Schnittpunkte zum Bereich des Hacking aufweisen. Aus historischen Gründen sind Linux und Apple-Betriebssysteme in vielen Punkten kompatibel, was Hackern beispielsweise ermöglicht, auch auf dem Mac mit einer Shell zu arbeiten und viele der unter Linux verfügbaren Programme ebenfalls zu nutzen.

Linux-basierte Hacking-Distros

Viele Hacker und Penetration Tester entscheiden sich für Linux als wichtigste Plattform für die häufigsten Hacking-Aktivitäten. Grundsätzlich ist es möglich, mit fast jeder beliebigen Distribution nahezu alle Linux basierenden Hacking-Tools zu nutzen. Dennoch machen die spezialisierten Distributionen das Leben leichter, da hier bereits die gängigste Hacking-Software entsprechend zusammengestellt und optimiert bereitgestellt wird.

Es gibt eine größere Auswahl an Linux-Distributionen, die sich auf Hacking und IT-Sicherheit spezialisiert haben. Die besten Hacking-Distributionen zeichnen sich durch ihre große und aktive Community sowie eine gut nachvollziehbare und ausführliche Dokumentation aus. Was Linux aber allgemein zu einer besonders geeigneten Plattform zum Hacken macht, ist der zugrundeliegende Gedanke der „Free and Open Source Software“ (F/OSS). Das Betriebssystem und der größte Teil der mitgelieferten Software ist frei erhältlich bzw. Open Source.

Dadurch hat jeder Anwender die Möglichkeit zu lernen, wie ein Computersystem unter der Oberfläche funktioniert. Theoretisch ist es möglich, jede einzelne Funktionen eines Programms im Quellcode nachlesen. Durch dieses tiefere Verständnis eines Computersystems lassen sich überhaupt erst bestimmte technischen Hacks entwickeln und von anderen Nutzern nachvollziehen. Doch auch Ein- und Umsteiger können problemlos ein Linux-System nutzen, da fast jede Distribution eine grafische Oberfläche mitbringt, die weitgehend intuitiv zu bedienen ist und somit den Einstieg sehr erleichtert. Es ist keineswegs erforderlich, den Quellcode von Programmen zu analysieren, um mit ihnen zu arbeiten.

Die Linux-Kommandozeile

Damit wären wir allerdings auch bei der ersten Herausforderung, der sich Linux-Einsteiger stellen müssen: Im Gegensatz zu Windows spielt bei Linux die Musik hauptsächlich in der Kommandozeile. In den meisten Hacking-Szenarien wird der Anwender also ein (oder mehrere) Terminalfenster öffnen und Kommandozeilenbefehle eingeben müssen. Viele Hacking-Tools sind kommandozeilenbasiert und bieten keine grafische Oberfläche. Stattdessen wird mit diversen Schaltern (Optionen genannt) und Parametern das Programm passend konfiguriert, um das gewünschte Ziel zu erreichen. Dies macht die Einarbeitung in die Verwendung eines Tools anspruchsvoller, ermöglicht andererseits jedoch eine Leistungsfähigkeit, die eine grafische Oberfläche oft gar nicht oder zumindest nicht sinnvoll abbilden könnte.

Darüber hinaus ist auch die Shell, also die kommandozeilenbasierte Umgebung unter Linux, sehr leistungsfähig und unterstützt nicht nur sehr viele Befehle zur effizienten Systemadministration sondern stellt mit einer eigenen Skriptsprache die Möglichkeit bereit, Routineaufgaben zu automatisieren, um ansonsten aufwändige, wiederkehrende Arbeiten effizienter abzuarbeiten und Arbeitsprozesse zu optimieren. Zudem unterstützen die gängigen Distros von Hause aus diverse Skriptsprachen wie Python, Ruby, Perl, etc. Die genannten Gründe, ergänzt durch die Möglichkeit, das Linux-System bis ins Detail an die eigenen Anforderungen anpassen zu können, macht Linux als Hacking-Plattform äußerst geeignet.

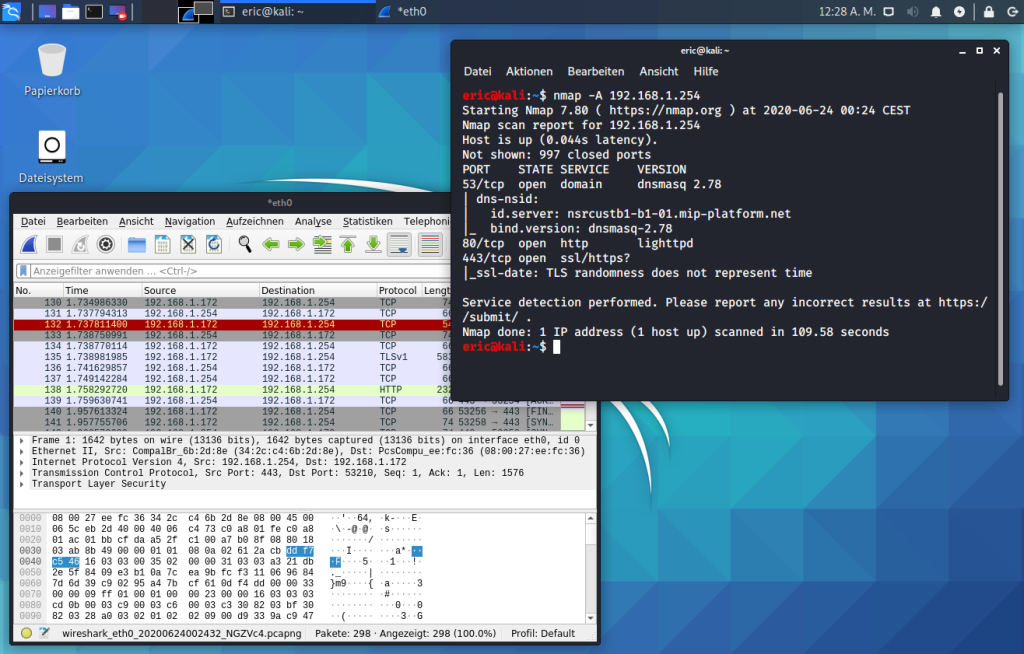

Kali Linux – Der Platzhirsch

Kali Linux ist wahrscheinlich das am meisten genutzte Betriebssystem im Umfeld von Hacking und IT-Sicherheit. Die Entwickler von Offensive Security, dem Unternehmen hinter Kali Linux, adressieren ihre Distribution ganz klar an Penetration Tester und IT-Sicherheitsforscher. Die Distribution basiert auf Debian GNU/Linux und kann unter https://www.kali.org/downloads/ heruntergeladen werden. Es gibt verschiedene Varianten, auch vorkonfektionierte VM-Images stehen für VMware und VirtualBox zum Download bereit.

Abbildung 1: Kali Linux

Ursprünglich unter dem Namen BackTrack bekannt, schaut Kali Linux auf eine verhältnismäßig lange Geschichte zurück. Dementsprechend erfahren sind die Entwickler und entsprechend groß ist auch die Community rund um Kali, was ein starkes Argument für diese Distribution ist. Kali wird mit einer großen Zahl (600+) an Security-Analyse-Programmen – ein anderes Wort für Hacking-Tools – bereitgestellt. Zudem gibt es unzählige Tutorials, Dokumentationen, Foren- und Blogeinträge. Auch Offensive Security selbst stellt auf seiner Website diverse Tutorials und Einführungen bereit, unter anderem im Rahmen des kostenlosen und sehr empfehlenswerten Online-Kurses Metasploit Unleashed, unter https://www.offensive-security.com/metasploit-unleashed/. Gerade als Anfänger im Bereich Hacking und Pentesting, aber auch für Expertenfragen, sind das sehr wichtige und gut nutzbare Informationsquellen.

Jedes Quartal wird eine neue Version veröffentlicht und die Funktionalität weiterentwickelt. So werden verschiedene Modi bereitgestellt, wie z.B. ein Forensik Modus zur Analyse von Sicherheitsvorfällen. Der Undercover-Modus ist in Kali 2019.4 hinzugekommen und tarnt die Desktop-Oberfläche als Windows-System, um in belebten Umgebungen unauffälliger operieren zu können. Mit Kali 2020.1 hat Offensive Security die Standard-Desktop-Umgebung von GNOME auf Xfce umgestellt, womit Kali schlanker und ressourcenschonender wurde und damit einen der Hauptkritikpunkte entkräftet hat. Wer auf den Platzhirsch setzt, macht sicher nichts falsch und gerade für Einsteiger empfiehlt sich diese Distribution, da sie ausgereift und zuverlässig ist, sehr gut gepflegt wird und über die vermutlich größte Community aller Hacking-Distributionen verfügt.

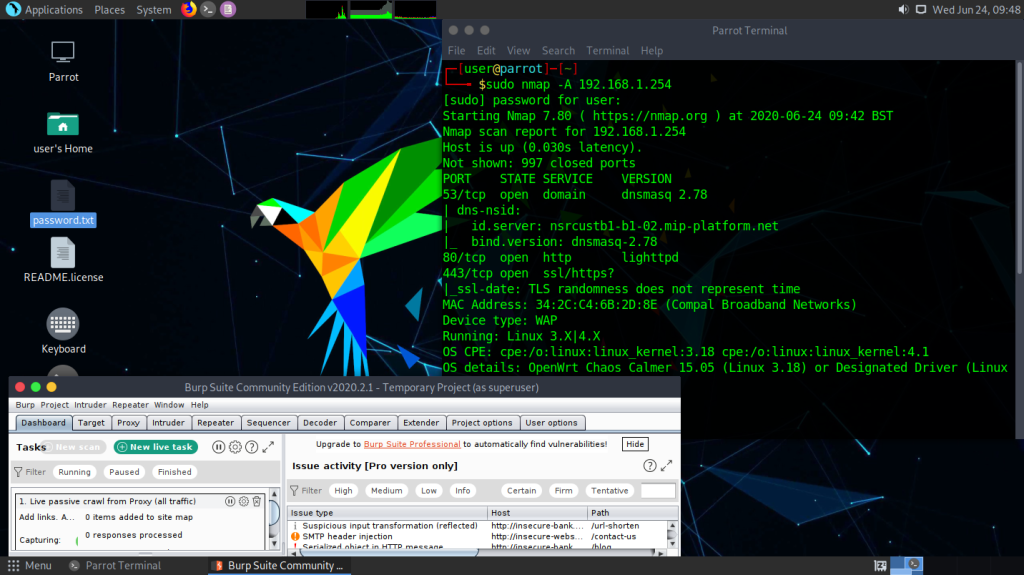

Parrot Security OS

Parrot Security OS ist ein noch sehr junger, aber nichtsdestotrotz starker Herausforderer im Rennen um die beste Hacking-Distribution. Es gibt unter den Nutzern ebenfalls eine aktive Community, die viele anfängliche Probleme bereits gelöst hat. Genau wie Kali basiert Parrot auf der Debian GNU/Linux-Distribution, ist freie Software, Open-Source und wird regelmäßig mit Updates versorgt.

Auf der übersichtlichen und modern gestalteten Website unter https://parrotlinux.org/ finden sich viele Hinweise und Tutorials, die einen schnellen und einfachen Einstieg ermöglichen. Auch Parrot wird in verschiedenen Versionen bereitgestellt. Die grundsätzliche Wahl ist Home-Edition (ohne spezielle Security-Programme) und Security-Edition (inklusive Hacking- und Forensik-Tools). Hacker und Penetration Tester laden sich die Security-Edition in einer der angebotenen Varianten herunter. Neben verschiedenen Benutzeroberflächen, wie zum Beispiel MATE und KDE, werden nicht nur die installierbaren ISO Dateien, sondern, wie auch bei Kali, fertige VirtualBox-OVA-Dateien angeboten. Diese lassen sich einfach in VirtualBox importieren und sind für erste Tests gut geeignet.

Parrot ist ein relativ leichtgewichtiges Betriebssystem und verbraucht auf Hardwareseite nicht viele Ressourcen. Es lässt sich neben der regulären Installation, die optional auch verschlüsselt erfolgen kann, als Live System booten oder im persistenten Modus zum Beispiel auf einem USB-Stick installieren. All dies wird zugegebenermaßen auch von Kali angeboten und ist kein Alleinstellungsmerkmal. Parrot bietet eine schöne und aufgeräumte Oberfläche, ohne zu viel vor dem Nutzer zu verstecken. Dabei gestaltet sich der Desktop ungewöhnlich farbenfroh für eine auf Pentesting spezialisierte Distribution, was vermutlich auf den Namen (engl. Parrot = Papagei) zurückzuführen ist.

Abbildung 2: Parrot-Desktop (MATE)

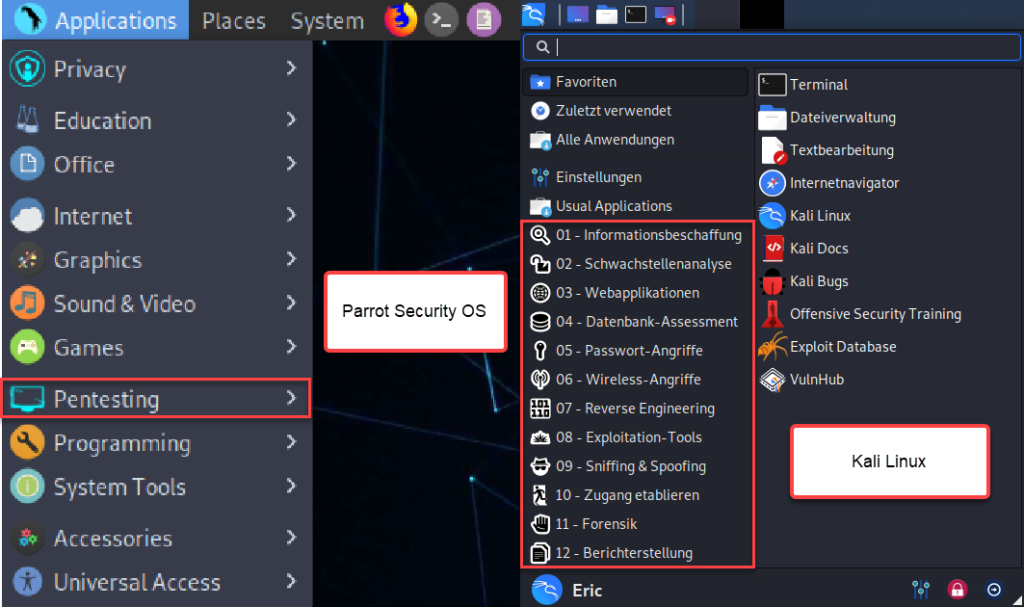

Auch hinsichtlich der Software-Auswahl steht Kali Pate für Parrot, wobei letzteres im Anwendungsmenü im Gegensatz zu Kali Linux nicht vollständig auf die Security-Analyse-Tools fokussiert ist, sondern diese nur unter einem von vielen anderen Menüpunkten zusammenfasst.

Abbildung 3: Anwendungsmenüs von Parrot und Kali im Vergleich

Somit werden wichtige Tools wie Browser, Textverarbeitung oder Entwicklungsumgebungen einfacher zugänglich und nicht unter Fernerliefen versteckt. Dabei bietet Parrot teilweise sinnvoll aufeinander abgestimmte Programmkategorien, die zum Teil nicht auf anderen Hacking-Distributionen zu finden sind. Es gibt zum Beispiel die Kategorie Privacy, die einige Tools mitbringt, um sich anonym im Internet zu bewegen. Hierzu zählt auch Anon Surf als Alternative bzw. Ergänzung zum Tor-Netzwerk. Bei Aktivierung dieser Funktion werden Programme deaktiviert, die die Privatsphäre gefährden könnten. Fortan wird sämtlicher Internet-Traffic durch das Tor-Netzwerk geleitet.

Wer also eine direkt vergleichbare Alternative zu Kali Linux sucht, sollte Parrot Security OS definitiv eine Chance geben. Das System ist zwar noch recht jung und an einigen Stellen zeigt sich dies auch im Reifegrad, dennoch ist die Distribution stark aufstrebend und durch ihre benutzerfreundliche Bedienung für den einen oder anderen Einsteiger unter Umständen sogar besser geeignet als Kali Linux.

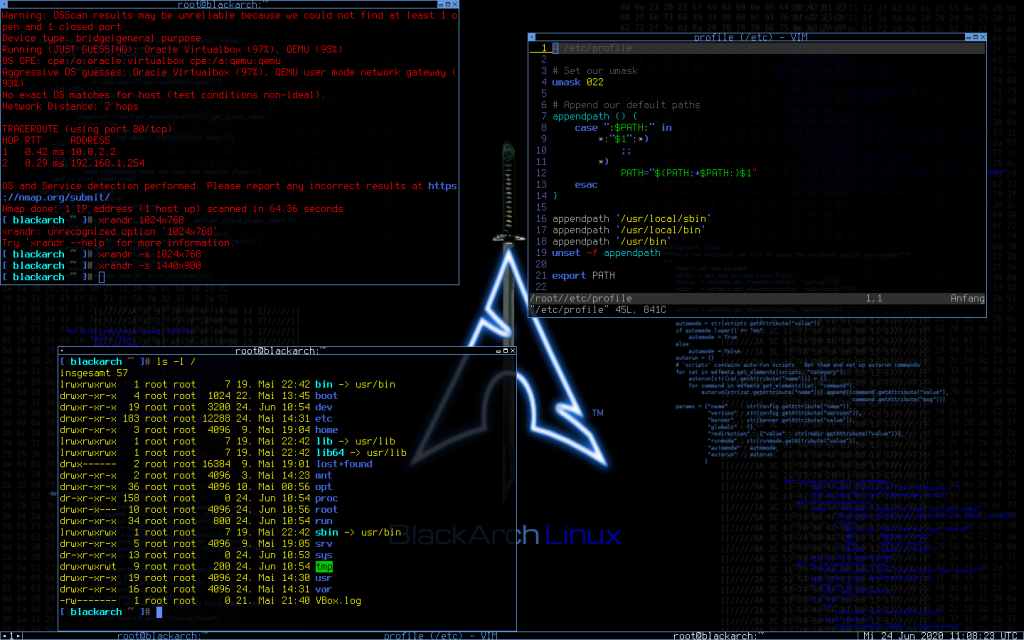

BlackArch Linux

Während Kali Linux und Parrot OS durchaus auch für die alltägliche Arbeit im Desktop-Einsatz taugen (wobei Parrot Home OS sogar für diesen Einsatzzweck gedacht ist), stellt BlackArch Linux eine Variante für die ausschließliche Verwendung als Hacking- und Pentesting-Plattform dar. BlackArch basiert auf Arch Linux und kann als inoffizielles Repository auf diesem aufgesetzt bzw. andersherum durch entsprechende Anwendungen aus dem Arch Linux-Repository ergänzt werden.

Wer die über 600 in Kali integrierten Tools beeindruckend findet, wird von den über 2400 Programmen, die BlackArch mitbringt, begeistert sein. Hier spielt BlackArch in einer eigenen Liga. Die Tools lassen sich einzeln oder nach Gruppen sortiert installieren. Die Distribution legt einen besonderen Schwerpunkt auf textbasiertes Arbeiten, so dass die Grafik im Allgemeinen keine große Rolle spielt.

BlackArch Linux kann unter https://blackarch.org/downloads.html in verschiedenen, teilweise ungewöhnlich viel Speicherplatz erfordernde Varianten bezogen werden. Zum einen gibt es das reguläre Live-ISO-Image mit einer Größe von 15 GB. Als Alternative bietet die Webseite ein Live-NetInstall-ISO-Image mit einer Größe von knapp 500 MB an. Beide Varianten ermöglichen optional nach dem Start eine feste Installation auf dem System. Wer andererseits die Distribution über das angebotene OVA-Image für VirtualBox nur einmal “schnell” testen möchte, der sei gewarnt: Das Image ist 35 GB groß und umfasst den kompletten Umfang der verfügbaren Software!

BlackArch Linux setzt im Gegensatz zu Debian-basierenden Distributionen stets auf die aktuellsten verfügbaren Softwarepakete. Das umfasst den Kernel, Systemkomponenten und -bibliotheken sowie Anwendungen wie Browser und andere Software. Trotzdem ist die Distribution gut getestet und läuft beim Release in der Regel zuverlässig und stabil.

BlackArch Linux präsentiert sich schlicht und im Gegensatz zu anderen Hacking-Distributionen nur mit einem auswählbaren Fenstermanager, statt einer vollständigen Desktop-Umgebung. Dadurch ist naturgemäß alles optisch minimalistischer gehalten, was allerdings durchaus stylish wirkt und einer Hacking-Distribution gemäß ist.

Abbildung 4: BlackArch Linux präsentiert sich minimalistisch

Hier offenbart sich jedoch auch der größte Knackpunkt bei BlackArch: Die Distribution ist nicht für Einsteiger geeignet und auch Anwender anderer Linux-Distributionen sollten sich zunächst mit Arch Linux beschäftigen, bevor sie den Schritt zu BlackArch wagen. Wer die Einarbeitung und die geringe Benutzerfreundlichkeit jedoch nicht scheut, den erwartet eine umfassende, professionelle, voll auf Hacking und Penetration Testing ausgerichtete Plattform, die nur sehr geringe Ansprüche an die Hardware stellt.

Sonstige Hacking-Distributionen

Neben den bisher vorgestellten gibt es eine ganze Reihe weiterer Linux-Distributionen mit Spezialisierung auf Hacking, Forensik und Security-Analyse. Nachfolgend eine Übersicht mit Kurzvorstellung:

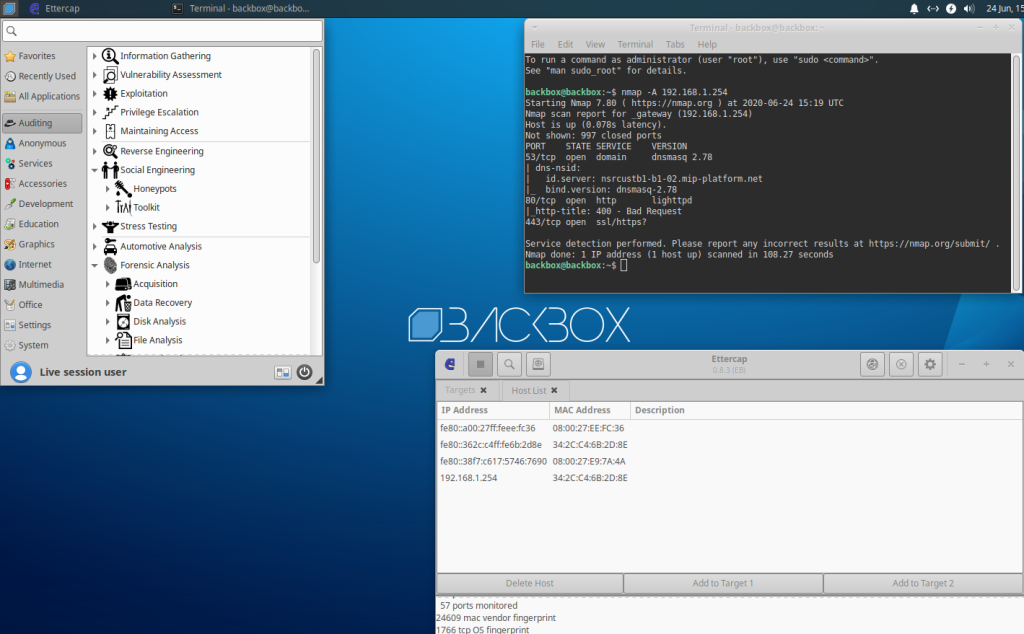

Backbox

Eine der reiferen Security-Distributionen ist Backbox, verfügbar unter https://www.backbox.org/. Sie basiert auf Ubuntu, also letztlich auch wieder auf Debian GNU/Linux. Während andere Distributionen den Schwerpunkt auf Hacking legen, versucht Backbox möglichst alle relevanten, verwandten Themenbereiche abzudecken und stellt hierzu die jeweils gängigsten Tools bereit. Ähnlich wie Parrot Security OS drängt sich auch beim Anwendungsmenü von Backbox nicht sofort und ausschließlich der Security-Focus auf, wobei über den Menüpunkt Auditing die umfangreiche, nach Kategorien sortierte Sammlung der Security-Auditing- bzw. Hacking-Tools bereitgestellt werden.

Abbildung 5: BackBox ist sehr benutzerfreundlich

Es gibt weitere Analogien zu Parrot: Auch bei Backbox findet sich ein Menüpunkt Anonymous, über den via Tor-Netzwerk ein hoher Grad an Anonymisierung in der Kommunikation mit dem Internet erreicht wird. Weiterhin ist Backbox ebenfalls auf eine einfache Benutzerführung ausgelegt und somit auch für Einsteiger gut geeignet. Backbox ist zwar auf Security-Auditing-Aufgaben spezialisiert, eignet sich aber auch für den täglichen Einsatz als Desktop-System sogar auf älterer Hardware, da es nur wenig Ressourcen erfordert. Als Ubuntu-Derivat ist Backbox auf Benutzerfreundlichkeit ausgelegt und ermöglicht die Installation der kompletten Ubuntu-Software aus den offiziellen Repositories.

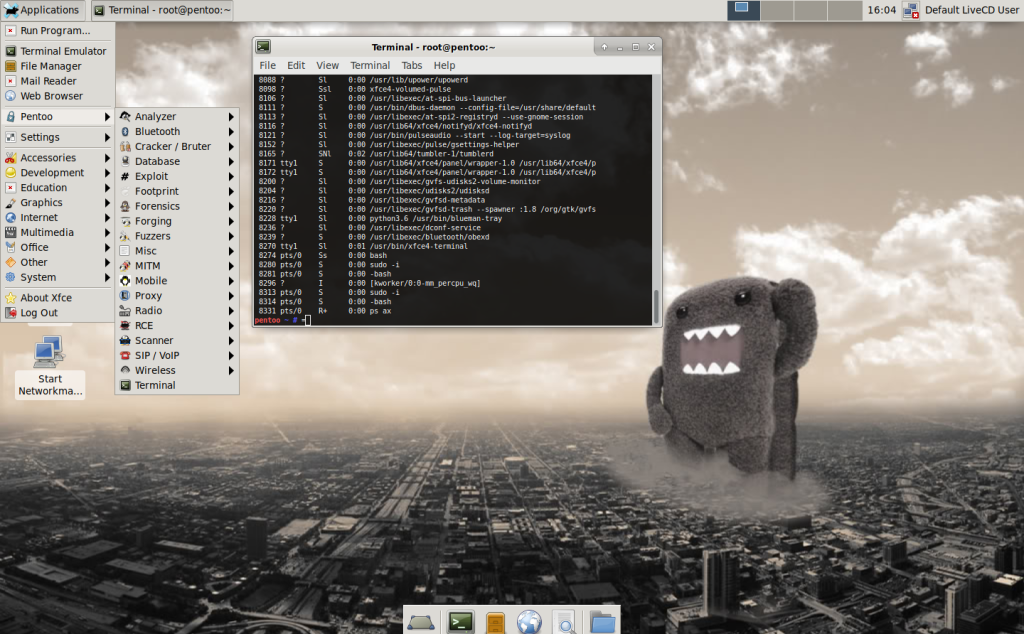

Pentoo

Wie der Name schon andeutet, basiert Pentoo auf Gentoo-Linux und stellt eine Variante mit Security-Fokus dar. Gentoo ist eine eine Linux-Distribution, die sich an fortgeschrittene User wendet und einen hohen Grad an Anpassungsmöglichkeiten bietet. Der Preis hierfür ist die Bereitschaft, sich durch eine umfangreiche Dokumentation durchzuarbeiten. Während Gentoo in der Regel zunächst kompiliert und mit viel Handarbeit aufgesetzt werden muss, wird Pentoo als Live-CD angeboten, die sich problemlos starten lässt, um Pentoo bereitzustellen.

Abbildung 6: Pentoo basierend auf Gentoo.

Pentoo kann auch als Overlay für eine existierende Gentoo-Installation genutzt werden. Im Anwendungsmenü unter Pentoo finden sich in entsprechenden Untermenüs die gängigsten Security-Auditing-Tools. Pentoo dürfte aufgrund der fehlenden Zugänglichkeit in erster Linie Anwender ansprechen, die ohnehin schon mit Gentoo arbeiten.

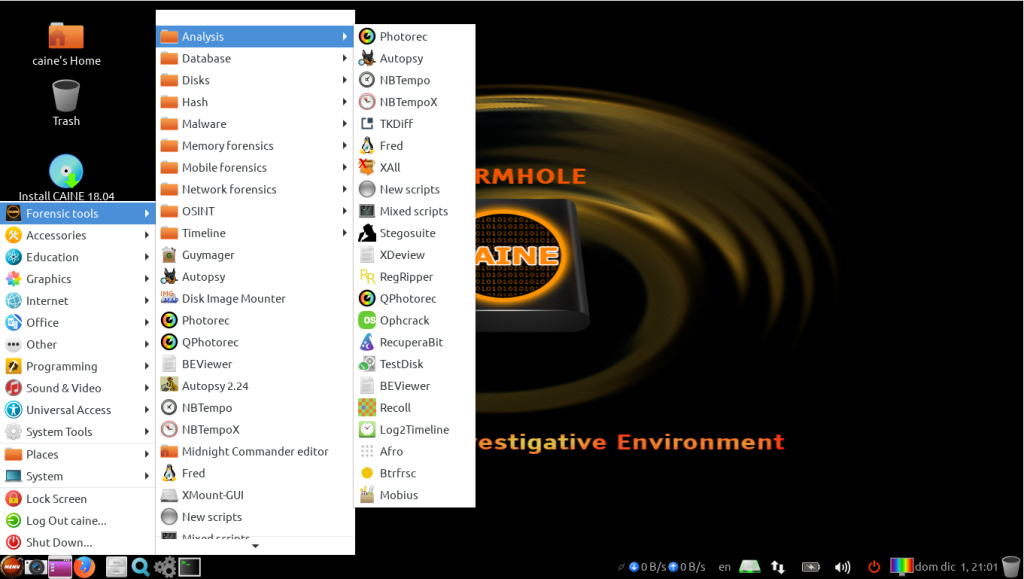

CAINE

Ein Projekt, das sich ausschließlich auf forensische Analysen konzentriert, ist CAINE, eine Live-Distro, die in Italien entwickelt und gepflegt wird. CAINE steht für Computer Aided Investigative Environment und basiert auf Ubuntu. Die Distribution entstand 2008, nachdem russische Hacker einen großangelegten Angriff auf zahlreiche italienische Server durchgeführt haben und über die forensische Analyse der Hergang sowie der angerichtete Schaden gerichtstauglich festgehalten werden mussten.

Das ISO-Image ist unter https://www.caine-live.net/ zum freien Download erhältlich. Im Gegensatz zu anderen forensischen Werkzeugen bringt CAINE eine benutzerfreundliche Oberfläche mit und erleichtert damit den Zugang, um auch ambitionierten Privatanwendern den Einsatz zu ermöglichen.

Abbildung 7: CAINE (Quelle: cain-live.net)

Der Desktop basiert auf MATE und das Anwendungsmenü stellt unter Forensic tools eine große Anzahl an Tools für die forensische Analyse bereit. Vorhandene Festplatten werden standardmäßig nur im Read-Only-Modus gemountet, so dass kein versehentlicher Schreibzugriff erfolgen kann. Auch eine dauerhafte Installation ist möglich, falls mit CAINE viele mobile Datenträger untersucht werden sollen, da dies mit einer Live-DVD oder einem USB-Stick nicht praktikabel wäre.

CAINE bietet eine sehr gute Forensik-Plattform, ist daher jedoch keine Hacking-Distribution im eigentlichen Sinne, sondern dient ausschließlich der Analyse von Hacking-Angriffen im Nachhinein. Doch auch für Hacker ist dies natürlich ein interessantes Betätigungsfeld, nicht zuletzt, um durch den Perspektivenwechsel zu lernen, mit welchen Tools und Techniken forensische Analysen erfolgen und welche Erkenntnisse daraus gewonnen werden können.

Fazit

Linux ist unbestritten und aus gutem Grund die beliebteste Plattform für Hacker. Dank Kali, Parrot & Co. können Hacker und Penetration Tester aus dem Vollen schöpfen und erhalten spezialisierte Linux-Distributionen mit unzähligen Hacking- und Security-Audit-Tools in einem Paket. Auch wenn Kali Linux die beliebteste Distribution ist, so gibt es doch eine ganze Reihe interessanter Alternativen, aus denen Hacker und Penetration Tester ihren persönlichen Favoriten wählen können. Wichtig ist jedoch grundsätzlich, sich nicht nur auf ein Betriebssystem und eine Plattform zu versteifen, sondern flexibel zu bleiben und mit verschiedenen Umgebungen zurechtzukommen. Ein Hacker geht keinen vorgefertigten Weg, sondern nutzt das, was in der jeweiligen Situation vorhanden ist und funktioniert.